Sommaire

I. Introduction

- Définition d’un proxy

II. Utilisations courantes

- Navigation web anonyme

- Accès à des contenus bloqués

- Amélioration de la sécurité en ligne

III. Types de proxy

- Proxy transparent

- Proxy anonyme

- Proxy distante

- Proxy inverse

IV. Comment configurer un proxy

- Utilisation d’un logiciel dédié

- Configuration manuelle sur un navigateur web

V. Conclusion

- Les proxies peuvent offrir une navigation web plus sûre et anonyme, ainsi que l’accès à des contenus bloqués. Il existe différents types de proxies qui peuvent être configurés manuellement ou à l’aide d’un logiciel dédié.

I. Introduction

-

Définition d’un proxy

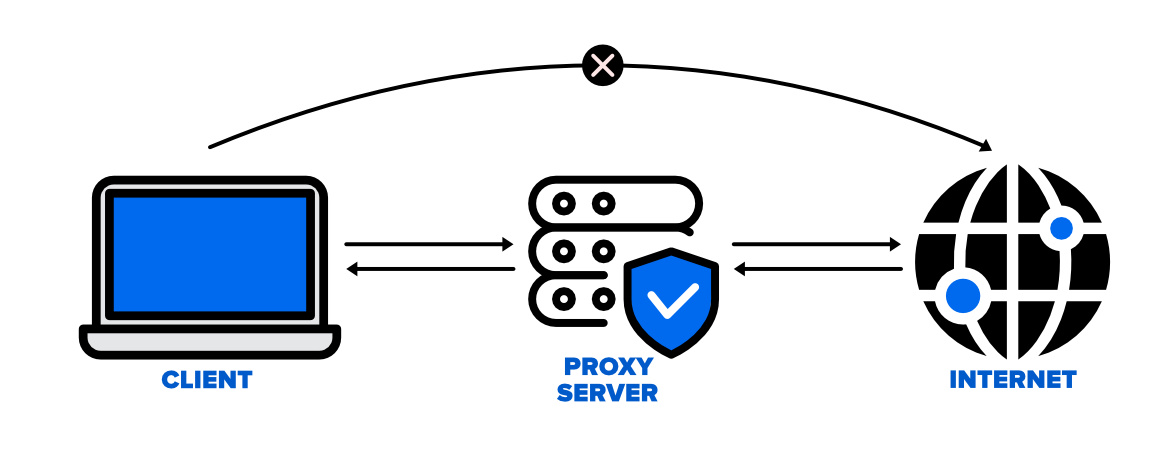

Un proxy est un serveur intermédiaire qui sert d’intermédiaire entre un utilisateur et les serveurs de destination. Il permet de masquer l’adresse IP de l’utilisateur, de filtrer les contenus et de sécuriser les communications. Il existe différents types de proxy, comme les proxy HTTP, les proxy SOCKS et les proxy VPN.

II. Utilisations courantes

-

Navigation web anonyme

La navigation web anonyme consiste à utiliser des outils pour masquer votre adresse IP et d’autres informations qui pourraient permettre de vous identifier lorsque vous naviguez sur Internet. Cela peut être utile pour protéger votre vie privée en ligne, pour contourner les restrictions de géolocalisation ou pour éviter la surveillance en ligne. Les outils courants utilisés pour la navigation web anonyme incluent les réseaux privés virtuels (VPN), les navigateurs Tor et les proxies.

-

Accès à des contenus bloqués

Il existe différentes méthodes pour accéder à des contenus bloqués en ligne. Certaines d’entre elles incluent l’utilisation de VPN (réseau privé virtuel), de proxy ou de navigateurs web alternatifs qui permettent de contourner les restrictions de contenu imposées par certaines entreprises ou gouvernements. Cependant, il est important de noter que l’utilisation de ces méthodes peut être illégale dans certains pays et qu’elles peuvent entraîner des risques de sécurité pour vos données personnelles. Il est donc recommandé de se renseigner sur les lois et les risques liés à l’utilisation de ces méthodes avant de les utiliser.

-

Amélioration de la sécurité en ligne

l’utilisation d’un proxy peut améliorer la sécurité en ligne en masquant l’adresse IP réelle de l’utilisateur. Cela empêche les pirates informatiques et les tiers malveillants de suivre ou de cibler les activités en ligne de l’utilisateur. Les proxies peuvent également être configurés pour effectuer une authentification de l’utilisateur, ce qui permet de limiter l’accès aux réseaux et aux données sensibles aux seuls utilisateurs autorisés.

III. Types de proxy

-

Proxy transparent : Un proxy transparent agit comme un intermédiaire entre un client et un serveur, sans que le client en soit conscient. Il est généralement utilisé pour améliorer les performances du réseau et filtrer le trafic. Il est souvent utilisé dans les organisations et les entreprises pour mettre en cache les pages web fréquemment demandées et pour surveiller et filtrer l’accès à Internet de leurs employés.

-

Proxy anonyme : Un serveur proxy anonyme masque l’adresse IP du client et d’autres informations d’identification auprès du serveur. Ce type de proxy est souvent utilisé pour protéger la vie privée et assurer l’anonymat. Cela peut être utile pour les personnes vivant dans des pays avec une censure internet stricte ou pour les personnes qui souhaitent garder leur activité en ligne privée.

-

Proxy éloigné : Un serveur proxy éloigné est situé dans un pays ou une région différente de celle du client. Ce type de proxy est souvent utilisé pour accéder à des contenus ou des sites web bloqués dans un pays ou une région spécifique. Il peut également être utilisé pour accéder à des contenus ou des sites web géo-restreints tels que des vidéos, de la musique ou des sites web qui ne sont disponibles que dans certains pays.

-

Proxy inverse : Un proxy inverse est un type de serveur proxy qui se trouve devant un ou plusieurs serveurs web et transfère les demandes des clients au serveur approprié. Les proxy inverses sont souvent utilisés pour la répartition de charge, la sécurité et pour fournir un point d’accès unique pour de multiples serveurs web. Ils peuvent également être utilisés pour cacher l’existence des serveurs backend et pour améliorer les performances des sites web en mettant en cache les contenus fréquemment demandés.

IV. Comment configurer un proxy

-

Utilisation d’un logiciel dédié

Pour configurer un proxy à l’aide d’un logiciel dédié, vous devez tout d’abord télécharger et installer le logiciel sur votre ordinateur. Ensuite, vous devrez entrer les paramètres de proxy (adresse IP et port) dans les options de configuration du logiciel. Ces paramètres peuvent généralement être trouvés auprès de votre administrateur réseau ou de votre fournisseur de services Internet.

-

Configuration manuelle sur un navigateur web

Pour configurer manuellement un proxy sur un navigateur web, vous devrez accéder aux options ou aux paramètres de votre navigateur. Les étapes peuvent varier en fonction du navigateur que vous utilisez, mais généralement, vous devrez chercher les options de « connexion » ou « réseau » et entrer les paramètres de proxy (adresse IP et port) dans les champs appropriés. N’oubliez pas de sauvegarder les modifications avant de quitter les options.

V. Conclusion

En résumé, les proxies peuvent offrir une navigation web plus sûre et anonyme en masquant l’adresse IP de l’utilisateur et en chiffrant les données de navigation. Ils peuvent également permettre l’accès à des contenus bloqués en modifiant l’emplacement géographique virtuel de l’utilisateur. Il existe différents types de proxies, tels que les proxies transparents, anonymes et distants, qui peuvent être configurés manuellement ou à l’aide d’un logiciel dédié.

0 commentaires